Come evitare le truffe su Internet e non diventare una vittima - Parte 2

27/set/2024 | Jindřich Zechmeister

Su Internet si è esposti al rischio di frode in ogni momento e non ci si può fidare di niente e di nessuno. Il denaro viene sempre al primo posto, ed è per questo che gli aggressori lo vogliono. Il nostro articolo vi aiuterà a individuare queste minacce, a comprenderle, ad orientarvi e a mostrarvi come rimanere al sicuro online.

Come proteggerti dalle frodi su Internet

Nella prima parte dell'articolo hai conosciuto le forme più comuni di frodi su Internet. Ora esamineremo come difendersi efficacemente da esse.

È bene acquisire alcune abitudini fondamentali. Non cliccare direttamente sui link che ricevi, ma visita i tuoi servizi bancari e gli altri servizi direttamente. La maggior parte dei link dannosi arriva ancora tramite email. Se vuoi usare un link, guarda dove porta. In HTML è molto facile puntare un link su un altro dominio rispetto a quello scritto nel link.

Usiamo l'email da più di 50 anni e questa tecnologia non prevedeva, al momento della sua creazione, lo spam e l'assegnazione fraudolenta dell'identità del mittente. Fraudare nome e indirizzo del mittente è straordinariamente semplice nelle email, quello che scrivi è quello che hai. In risposta alle frodi, sono nate diverse tecnologie che ci dovrebbero proteggere da queste frodi. Sono già piuttosto diffuse, ma comunque non consigliamo di aprire link in email di mittenti sconosciuti. E decisamente non consigliamo di aprire messaggi segnati come SPAM.

Fai attenzione ai messaggi indesiderati, soprattutto se contengono link. Le email sono ancora il maggior veicolo di attacchi phishing e probabilmente lo saranno ancora a lungo. Seguono a ruota i social network. Considera sospetti almeno i link che ricevi in chat sui social network.

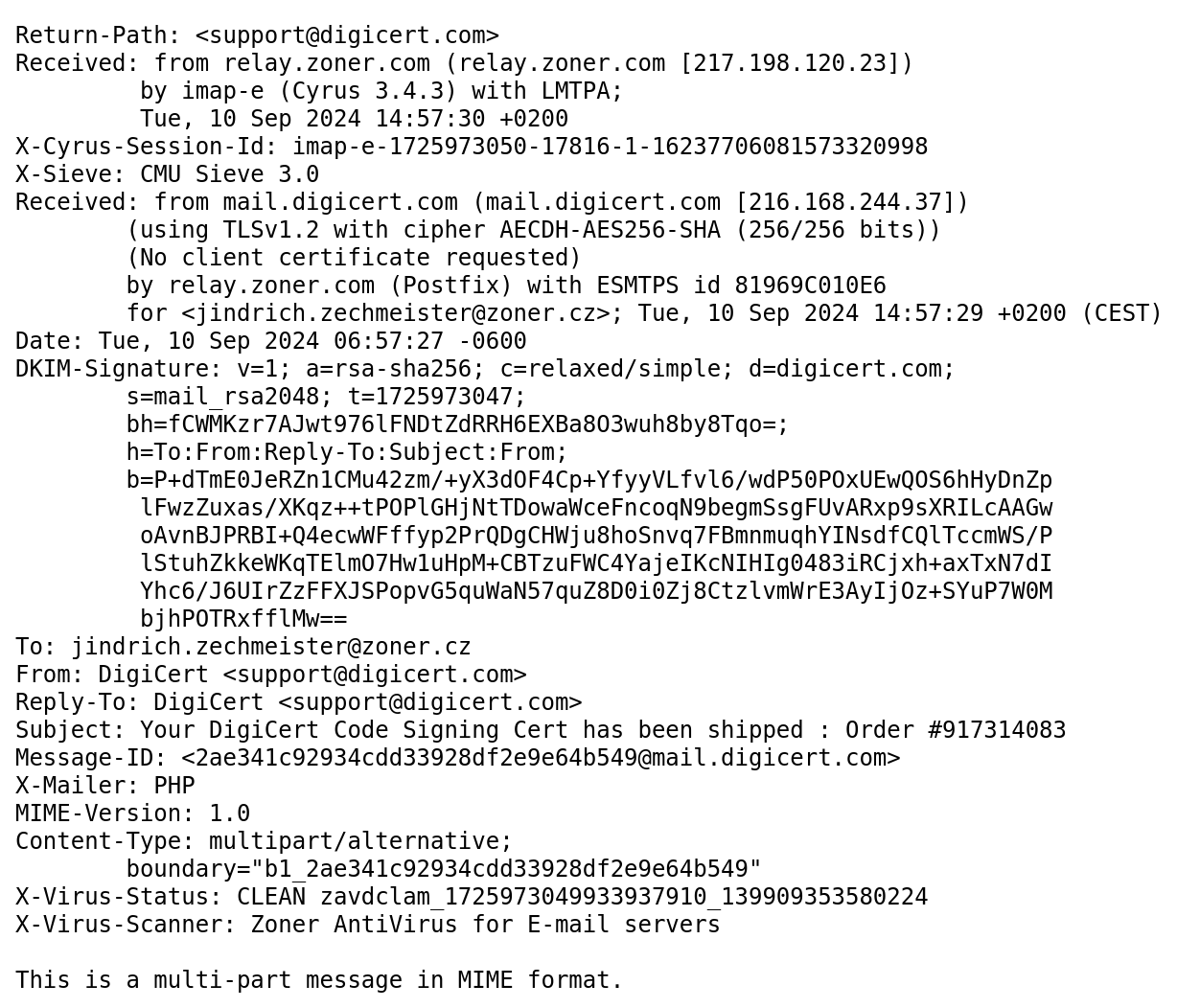

È possibile visualizzare l'intestazione completa di ogni email ricevuta, cioè le informazioni tecniche complete, dove è contenuto anche il vero mittente e l'intero percorso del messaggio attraverso Internet. L'utente comune non è familiare con l'intestazione del messaggio e, anche se esistono strumenti per la sua analisi (vedi la sezione dei link), consigliamo piuttosto di scegliere un fornitore di posta elettronica di qualità che faccia questa protezione automaticamente per te. Ad esempio, i servizi di posta CZECHIA.COM utilizzano antispam, antivirus e antimalware. La combinazione delle tecnologie SPF, DKIM e DMARC assicura che nessuna email fraudolenta arrivi nella tua casella.

Se mai volessi far controllare un'email sospetta da un esperto, non inoltrargliela - non serve a nulla. Salvala nel formato EML (estensione .eml) e inviala insieme all'intestazione del messaggio.

Se desideri accedere a un servizio, specialmente alla tua banca, digita sempre l'indirizzo manualmente nel browser. E dopo aver completato le operazioni, disconnettiti dai sistemi sensibili. In caso di incertezza, verifica che ad esempio la tua banca abbia un certificato emesso per lei (e non anonimo senza dettagli) su quel sito.

In ambito commerciale, le frodi esistono da quando Internet è Internet. I truffatori richiedono con urgenza il pagamento anticipato e poi non consegnano la merce, o inviano un mattone. Consigliamo di non cadere in offerte sospettosamente vantaggiose, di non utilizzare mercati anonimi e di pagare sempre tramite un intermediario (piattaforme di aste come eBay). Acquista solo nei negozi che conosci, poiché molti negozi online sono cinesi, forniscono la merce in ritardo o per niente, o ti rapinano silenziosamente. Non fornire i dettagli della carta di credito ai negozi online, ma utilizza altri metodi (vedi il paragrafo Altri principi di protezione).

E infine, ripeto la regola di base dall'inizio - non credere ai miracoli. Non credere a vincite miracolose alla lotteria, trasferimenti di denaro sul tuo account e amori su Facebook.

Usa password sicure e autenticazione a due fattori

Le password sicure sono importanti affinché un utente malintenzionato non possa indovinarle o romperle facilmente. Se hai una password breve, un attaccante la romperà con facilità "con la forza bruta" provando tutte le combinazioni possibili di lettere e numeri e aumentando gradualmente la lunghezza, oppure proverà un "attacco dizionario". Ciò significa che proverà progressivamente password già note e rotte, ma anche parole comuni.

Ora sappiamo, quindi, che una password non deve essere breve e non deve essere una parola comune. Una password dovrebbe includere numeri e caratteri speciali per essere più complessa. Tuttavia, gli utenti fanno un grande errore aggiungendo numeri e simboli speciali alla fine della password, dove sono inutili.

Fatale è quindi utilizzare nomi, ad esempio, dei membri della famiglia. Facciamo un esempio di come spesso avviene la scelta di una password. Il signor Bartolini vuole ricordare bene la sua password, quindi come base sceglie il nome della moglie. Gli sembra una buona idea, non è una parola comune e se la ricorda bene. La password "gianna" è di per sé breve, quindi ha bisogno di essere completata. Per ricordare bene la password, aggiunge l'anno di nascita della moglie alla fine e diventa quindi la password "gianna85" o la versione più lunga "gianna1985"; la password è già in questa forma accettabile con 8 caratteri e alcuni servizi la possono accettare. Il signor Bartolini si trova tuttavia di fronte al rifiuto di molte dei suoi servizi di accettare la password, perché manca una lettera maiuscola e un carattere speciale. Come farà?

Nasce quindi un'altra versione della password "Gianna1985!", che contiene una lettera maiuscola e un simbolo speciale. Questa password ha maggiori probabilità di essere accettata dai servizi. E se deve cambiare o estendere la password, aggiungerà semplicemente un altro simbolo speciale alla fine.

Il signor Bartolini ci ha mostrato la peggiore procedura possibile da scegliere e purtroppo è ancora comune. Per un attaccante che si concentra su di lui, non sarà difficile scoprire come si chiama sua moglie. E sicuramente non sarà un problema scoprire l'anno di nascita. Allora l'attaccante è separato dalla rottura della password solo da un simbolo speciale, ma sa che sarà probabilmente alla fine. Quindi proverà alcuni simboli speciali e la password verrà rotta in pochi secondi.

Vi sembra esagerato? Tali casi sono noti, basta che un attaccante abbia una motivazione sufficientemente forte (ottenimento di denaro, gelosia, ricatto, o anche solo noia). Usa esclusivamente generatori di password per creare password, i quali sono parte integrante di ogni buon gestore di password. Molti generatori di password sono anche online, ad esempio Password Generator Plus.

Decine fino a centinaia di password che un utente internet medio usa sono impossibili da ricordare (e sicuramente non ripeteremo le password). Usa un gestore di password, per non facilitare il lavoro agli attaccanti. Puoi trovare suggerimenti sui gestori adatti, ad esempio, sul nostro blog, vedi categoria Gestori di password.

Come usare l'autenticazione a due fattori per proteggere i tuoi account

L'autenticazione a due fattori (2FA), chiamata anche autenticazione o accesso, comporta l'inserimento di un codice a breve termine per confermare l'accesso. Questo codice di conferma a breve termine viene generato nell'applicazione come Google o Microsoft Authenticator, che sono gratuite. Ha una validità tipicamente di un minuto e senza di essa non è possibile accedere.

Il login a due fattori ha un grande vantaggio pratico - anche se qualcuno conoscesse le tue credenziali di accesso, non potrebbe accedere, a meno che non conosca il codice temporaneo dall'Authenticator(e). E sicuramente lo vuoi!

La possibilità di utilizzare 2FA è disponibile praticamente in tutti i grandi servizi, siano essi Gmail, Facebook, Instagram o Netflix. Le banche hanno un accesso sicuro tramite un ulteriore fattore da molto tempo; usano più comunemente mezzi biometrici per approvare l'accesso (impronta digitale sullo smartphone).

Per completezza, mi permetto di notare che, oltre all'autenticazione a due fattori, esiste anche l'autenticazione multifattoriale (MFA). Mentre 2FA include esattamente due fattori, MFA può includere più di due fattori (ad esempio l'impronta biometrica menzionata).

Altri principi di protezione

Menzionerò qui altri principi importanti, che anche se non sono cruciali come una buona password in un gestore di password, non devi dimenticarli.

- Tratta i social network come posti sospetti e pericolosi. Non cliccare mai sui link che ti invia qualcuno e non rispondere a messaggi non richiesti.

- Non condividere mai dati personali online: una volta che affidi qualcosa a Internet, non lo recupererai mai. Non hai controllo sulle informazioni. Se qualcuno ti chiede per dati personali, o un documento di riconoscimento, preparati alle peggiori intenzioni.

- Usa metodi di pagamento sicuri: Consiglio di non inserire mai il numero della carta di credito e il codice di sicurezza, neanche nei portali di pagamento. Oggi ci sono metodi di pagamento molto più veloci e sicuri, come Google Pay o Apple Pay. Se non disponibili, usa PayPal. Non fornire mai i dettagli di pagamento direttamente al commerciante, vedi il punto successivo.

- Controlla i tuoi conti per vedere se ci sono attività sospette: Ci sono commercianti disonesti (come nel caso Temu), che qualche tempo dopo il primo acquisto provano a sottrarre soldi dalla tua carta che non gli appartengono.

- Aggiorna software e antivirus: Mantieni aggiornato il sistema operativo, il browser e il software antivirus (se hai Windows 10 e successivi, l'antivirus è già incluso). Attenzione agli antivirus, possono essere fonte di infezione e esistono dozzine di falsi antivirus. Al meglio, si limiteranno semplicemente a succhiarvi soldi inutili.

- Se hai bisogno di controllare un programma e non lo hai da una fonte affidabile, non esitare a usare lo strumento VirusTotal (vedi link) e lascialo controllare

Se sei arrivato fino a qui, ti ringrazio per l'attenzione. Evidentemente ti interessa la tua sicurezza su Internet e posso assicurarti che, se pensi ai consigli sopra menzionati, ridurrai significativamente i rischi di frode e il possibile trauma.

L'intelligenza artificiale porta la rivoluzione nelle frodi

Attualmente stiamo attraversando una rivoluzione IT e industriale, che sarà sicuramente significativa per l'umanità. L'Intelligenza Artificiale (AI) può aiutarci con una serie di compiti, farci risparmiare tempo, creare arte e altri risultati prima impensabili. È logico che fin dall'inizio sia stata utilizzata anche dai malintenzionati.

L'intelligenza artificiale può aiutare a scrivere email fraudolente più affidabili e ben tradotte. Non è un problema per lei creare video con una certa persona o imitare perfettamente la sua voce. È sufficiente avere alcuni campioni che servono per addestrare l'AI. Già oggi l'AI è in grado di creare video di eventi fittizi, creare discorsi politici in cui puoi inserire quello che vuoi e che non hanno mai detto.

Presto anche da noi, purtroppo, sperimenteremo chiamate false, in cui ci contatterà il capo e chiederà per esempio di trasferire denaro sul suo conto. E a causa dell'AI non lo distinguerenzi dall'originale. Difendersi da questo è una sfida che ci attende; e sicuramente non sarà così semplice come scoprire un falso mittente di un'email.

Stai all'erta, poiché le frodi avranno una forma sconosciuta e ancora inimmaginabile. Come dice il classico - "non fidarti di nessuno". Io aggiungo Se ci comunichi tramite Internet o telefono.

Link utili:

- Have I Been Pwned - Servizio online gratuito che consente agli utenti di scoprire se i loro indirizzi email o password sono stati compromessi in una delle fuoriuscite di dati. L'utente inserisce il suo indirizzo email e, se faceva parte di una violazione della sicurezza, HIBP mostra i dettagli su quali database hanno subito il leak. Il servizio offre anche la possibilità di impostare avvisi se l'email inserita sarà parte di future violazioni della sicurezza. È gestito dall'esperto di cybersecurity Troy Hunt e fornisce informazioni preziose sulla protezione dei dati personali.

- Mozilla Monitor - Questo servizio di Mozilla ti aiuta a scoprire se il tuo account email è stato colpito da violazioni dei dati. Firefox Monitor informa anche sulle ultime violazioni dei dati e offre informazioni utili su come proteggere i tuoi dati personali.

- DeHashed - Questo servizio consente agli utenti di cercare in un vasto database che contiene informazioni su fuoriuscite di dati. DeHashed offre opzioni di ricerca avanzate che possono includere nomi, nomi utente, indirizzi IP e altro.

- Zoner AntiVirus Online - Strumento online per verificare i file. Carica un file sospetto nello strumento e lo controllerà per vedere se è "pulito" o no. Zoner Antivirus utilizza la propria euristica ed è il migliore nell'individuare nuove vulnerabilità che gli altri non conoscono ancora (la cosiddetta "Zero-day" infezione).

- VirusTotal - Strumento online per la verifica di file e link. Carica un file sospetto su VirusTotal e lo verificherà con dozzine di antivirus. Avrai un'idea se il file è "pulito" o viceversa.

- Google Admin Tools - Messageheader - Strumento che semplifica l'analisi delle intestazioni email e conferma se il messaggio ha DKIM e DMARC.

- Email Header Analyzer - Strumento per l'analisi delle intestazioni email per utenti avanzati e amministratori.

Specialista per i certificati SSL di sicurezza

DigiCert TLS/SSL Professional

e-mail: jindrich.zechmeister(at)zoner.cz